¡Cibertaque! Y después... ¿Qué deberíamos hacer?

Hola abejas, el verano está llegando a su fin, y poco a poco todos vamos recuperando "nuestro ritmo y rutinas habituales", y yo no soy diferente, aunque lamentablemente, debido a "problemas médicos en la familia" y seguramente "definitivos" (es ley de vida), mi ritmo y cirucunstancias siguen, y seguirán "hasta el final" , muy alteradas, y no sé cuánto se puede alargar en el tiempo esta situación...

Aquí os dejo un nuevo artículo, que recuerda alguno que ya escribí hace tiempo, pero que desde luego es fundamental, por que debemos recordar que nuestro país, es un pais de PYMES, y no tanto de grandes empresas y corporaciones, y este es un entorno un tanto reacio a la implementación de grandes medidas de seguridad y protección, y además, por desgracia no existen, que yo sepa, ayudas "eficaces", que puedan facilitar y disminuir los costes de esta implementación.

Pero desde luego, sí podemos intentar educar a los nuevos emprendedores, para que se enfrenten con una mentalidad diferente, más actual y más eficaz, contra la nueva situación, y ante este "nuevo campo de batalla" que se abre, donde a partir de ahora va a "ocurrir todo" (o casi) lo bueno, y desgraciademente, también lo malo...

* * * *

España se sitúa como el tercer país del mundo que más ataques informáticos recibe, según una serie de datos recopilados por organismos oficiales. ¿Están realmente preparadas nuestras PYMES para soportar un ciberataque?

Lo más importante, y fundamental, es contar con un plan de protección de ciberataques. Este plan debe abarcar desde el momento previo, hasta después de dicho ataque

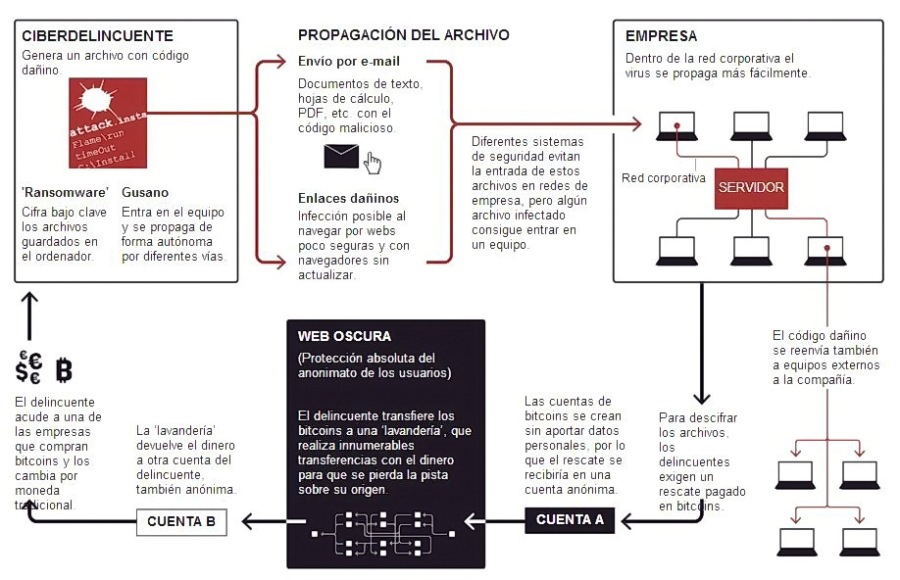

En la mayoría de casos los planes de seguridad informática están divididos en cuatro fases: prevención, detección, recuperación y respuesta.

Fases de protección ante un ciberataque

Prevención

Actualmente, es prácticamente imposible evitar un ataque informático, pero sí que podemos tomar una serie de medidas que neutralicen o minimicen las consecuencias del mismo.

Es altamente recomendable contar con un manual de medidas preventivas. En dicho manual se deben recoger una serie de prácticas sobre cómo actuar ante la fuga de información, la definición de las políticas de seguridad o los sistemas de control de acceso.

La formación de los empleados es de gran importancia. Los empleados y ex-empleados suponen el 80% de los ataques informáticos a empresas. Se debería por tanto, ofrecer una serie de cursos impartidos por grandes profesionales de la ciberseguridad.

Detección

Es en esta fase donde tiene una mayor importancia la estrategia de seguridad informática, y por lo tanto, debería tener definidos claramente los pasos a seguir en caso de amenaza y cómo minimizar efectos.

La etapa de detección es la etapa más crítica y dependiendo cómo se gestione el ataque, se podrá reducir el impacto en la actividad de la empresa o entidad afectada.

Además, este es el momento de informar a todos los usuarios para que sigan el protocolo establecido.

Recuperación

Hemos sido víctimas de un ciberataque y sus efectos ya han sido eliminados de nuestro sistema informático. Ahora es el momento de llevar a cabo el plan de recuperación, devolviendo nuestro sistema a la normalidad.

Para conseguirlo serán necesarias una serie de técnicas, como soluciones de backup (copias de seguridad), y programas de cifrado/descifrado.

Como en cualquier momento difícil dentro de la empresa, se deberán sacar conclusiones y extraer todos aquellos aspectos mejorables, para evitar que se vuelva a repetir una situación similar.

Respuesta

Una vez solventado el problema, será el momento de informar de lo sucedido a los clientes y socios. Ellos tienen que conocer todo el alcance que ha tenido el ataque, porque puede ser que deban tomar algunas medida extras de seguridad.

No debemos olvidar que además, se debe tener en cuenta el nuevo Reglamento General de Protección de Datos. Este reglamento obliga a informar tanto a la Agencia Española de Protección de Datos como a todos los clientes de la violación de la seguridad de sus datos personales.

Gracias a tod@s por leerme, y por el gran apoyo que siempre me dais... Nadie tiene unas abejas mejores...

Artículos de Fran 🐝 Brizzolis

Ver blog

¡Hola abejas! · Después de 3 semanas sin PC (por una nueva avería) vuelvo a la carga… Para los curi ...

¡Hola abejas! Este año 2018 está siendo algo complicado para mí, supongo que como para algunos de vo ...

En mi · último artículo · os comentaba que había comenzado un curso "bastante exigente" que me oblig ...

Puede que te interesen estos puestos de trabajo

-

Electricista para después de una obra en la cocina nos saltan los plomos

Encontrado en: Cronoshare ES C2 - hace 12 horas

Cronoshare Madrid (Madrid), EspañaMe hicieron obra en la cocina y empezaron a saltar los plomos la empresa de la obra de hizo un arreglo pero me dijo que teníamos que cambiar el cuadro eléctrico porque es antiguo.Tipo de trabajo a realizar · Después de una obra en la cocina nos saltan los plomos. · ¿Qué tipo/s de ...

-

Sastre hacer chaqueta

Encontrado en: Cronoshare ES C2 - hace 6 días

Cronoshare Sant Cugat del Vallès (Barcelona), EspañaTengo una chaqueta de piel negra y me gustaría que me la volvieran hacer igual.¿Qué tipo de sastre(s) y servicio se necesita? · Hacer chaqueta · Número de prendas · 1 · Estilo o temática de la prenda(s) · Hacer chaqueta · Tipo de prenda(s) · Chaqueta · Fecha(s) aproximada(s) para ...

-

Asistente del hogar para limpieza a fondo despues de obras, limpieza a fondo en casa

Encontrado en: Cronoshare ES C2 - hace 4 días

Cronoshare Sant Boi de Llobregat (Barcelona), EspañaNecesito un servicio de Limpieza con las siguientes características:¿Qué servicios domésticos necesitas? · Limpieza a fondo despues de obras, limpieza a fondo · Motivo para realizar la limpieza · Limpieza tras realizar obra · Tipo de propiedad donde se realizará la limpieza · Cas ...

Comentarios

Fran 🐝 Brizzolis

hace 5 años #4

Bah no te escondas... Parecerías sospechosa... Lo importante es minimizar las pérdidas de datos, y sobre todo tener un plan para restaurar todo lo más rápidamente posible.... Luego ya trataremos de averiguar el qué ha sido y por qué y cómo evitarlo o dificultarlo en el futuro.

Fran 🐝 Brizzolis

hace 5 años #3

Gracias Julio Angel \ud83d\udc1dLopez Lopez, ha sido un sencillo artículo de recordatorio....

Fran 🐝 Brizzolis

hace 5 años #2

Gracias Federico \ud83d\udc1d \u00c1lvarez San Mart\u00edn, hago lo que puedo dadas mis "nuevas cirucunstancias" actuales... De verdad muchas gracias a todos.

Fran 🐝 Brizzolis

hace 5 años #1

Muchas gracias Jorge Hern\u00e1ndez Alonso.... Es importante concienciar, e implementar medidas, y conductas o actitudes de seguridad poco a poco... Sin prisa pero imprescindiblente sin pausa...