StrongPity: El malware que se sirve de WinRar para atrapar usuarios

![YER A

[13

[ork Te 1%]

IND a)

PR

oY](https://contents.bebee.com/users/id/11397485/article/strongpity-el-malware-que-se-sirve-de-winrar-para-atrapar-usuarios/c01a4ae8.png)

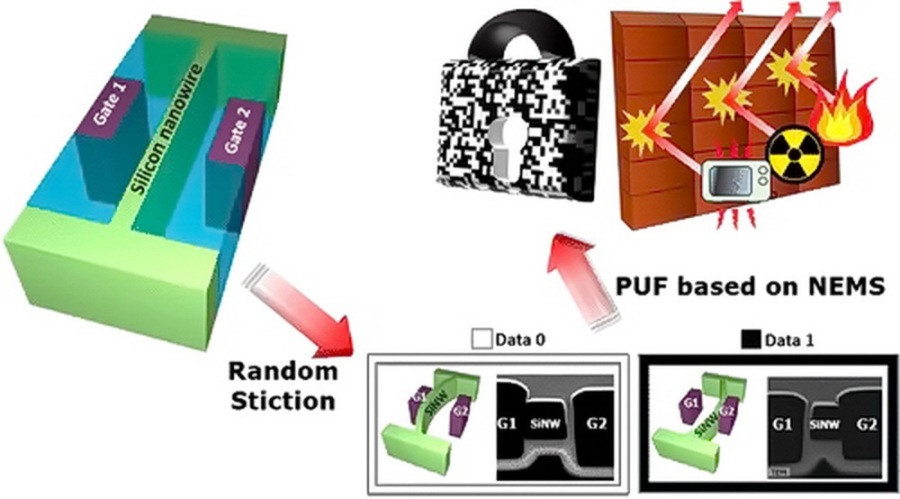

Según un documento presentado en Virus Bulletin por el analista de seguridad de Kaspersky Lab, Kurt Baumgartner, StrongPity es un nuevo tipo de malware que ha pasado el verano atrayendo a los usuarios de software de cifrado. Entre los más afectados se encuentran usuarios de Italia y Bélgica, aunque Turquía, el norte de África y Oriente Medio también han sido atacados.

El malware StrongPity incluye componentes que dan a los ciberatacantes el control completo del sistema de la víctima, les permiten robar el contenido del disco y también descargar módulos adicionales para recoger las comunicaciones y contactos. Kaspersky Lab ha detectado hasta ahora visitas a sitios StrongPity y la presencia de componentes StrongPity a través de más de un millar de sistemas de destino.

Los ciberatacantes construyeron sitios web fraudulentos donde dirigían a sus víctimas. En algunos casos el cambio se reducía a un par de letras del nombre de dominio real con el fin de parecer un sitio legítimo del instalador de software WinRAR. Se colocó un enlace destacado a este dominio malicioso en la página web del distribuidor WinRAR en Bélgica y cuando los visitantes entraban en el sitio se infectaban. La primera detección de Kaspersky Lab fue el 28 de mayo de 2016.

Casi al mismo tiempo, el 24 de mayo, Kaspersky Lab comenzó a detectar actividad en un sitio malicioso del distribuidor WinRAR italiano. En este caso, sin embargo, los usuarios no se redirigían a un sitio web fraudulento, pero se servían del instalador StrongPity malicioso directamente desde el sitio del distribuidor. StrongPity también dirigió a visitantes desde sitios populares para compartir software con los instaladores de troyanos TrueCrypt. Los enlaces maliciosos desde los sitios del distribuidor WinRAR ahora se han eliminado, pero a finales de septiembre el sitio TrueCrypt fraudulento todavía estaba operativo.

Los datos de Kaspersky Lab revelan que, en el transcurso de una sola semana, el malware entregado desde el sitio del distribuidor en Italia apareció en cientos de sistemas en toda Europa y el norte de África/Oriente Medio, con muchas más infecciones probables. Durante todo el verano, Italia (87%), Bélgica (5%) y Argelia (4%) fueron los lugares más afectados. Los ataques a los usuarios a través del sitio TrueCrypt fraudulento se aceleraron en mayo de 2016, con un 95% de las víctimas localizadas en Turquía.

Muchos usuarios usan herramientas de cifrado, que añaden un extra de seguridad para proteger la información almacenada en los equipos. Pero ahora parece también que buscar este tipo de servicios puede traer consecuencias negativas. StrongPity es un malware que ha estado activo durante los meses de verano, atrayendo a usuarios de programas de cifrado. Kaspersky Lab ha desvelado esta amenaza en su Virus Bulletin, alertando de que se trata de un ataque denominado “watering-hole”. Este nombre, explican desde la firma de seguridad, deriva de una técnica de caza en la que los depredadores se esconden bajo el agua y espera a que su presa se acerque a beber para atacar. En este caso, los cibercriminales investigan cuáles son las webs que más podrían interesar a sus potenciales víctimas y buscan vulnerabilidades para explotarlas.

StrongPity funciona como una APT (Amenaza persistente avanzada) que tiene como objetivo usuarios que buscan herramientas de cifrado como WinRAR o TrueCrypt. Este malware incluye componentes que ofrecen a los ciberdelincuentes el control del dispositivo de la víctima una vez que se ha infectado. De esta forma, puede acceder al contenido e incluso descargar módulos extra que les permiten interceptar las comunicaciones.

Los atacantes construyeron webs fraudulentas donde dirigían a sus víctimas. En algunos casos simplemente alteraban dos de letras del dominio real para que se confundiera con el sitio legítimo, en este caso del instalador del software WinRAR. Cuando los visitantes entraban en el sitio, se infectaban. La firma de seguridad afirma que estos enlaces maliciosos desde los sitios del distribuidor de WinRAR se han eliminado, pero a finales de septiembre, el sitio TrueCrypt fraudulento todavía estaba operativo.

"

Artículos de Fran 🐝 Brizzolis

Ver blog

A medida que evoluciona la tecnología, también lo hace el delito informático. El centro de atención ...

¡Hpla abejas! · En los últimos tiempos hemos asistido a la publicación de infinidad de información y ...

Hola abejas, estos días me costaba bastante encontrar un tema sobre el que escribir, y que no me hic ...

Puede que te interesen estos puestos de trabajo

-

Placa de hormigón que sirva para soporte de tres compresores de aire acondicionado

Encontrado en: Cronoshare ES C2 - hace 3 días

Cronoshare Villalbilla (Madrid), EspañaEs necesario una placa de hormigón de menos de 2 mts2 que sirva para soporte de tres compresores de aire acondicionado.¿Qué tipo de servicio de estructuras de hormigón necesitas? · 1,5mts2 de hormigón para soporte de tres compresores de aire acondicionado. · Tamaño de la estructu ...

-

T/cnico/a junior sistemas y asistencia al usuario

Encontrado en: beBee S2 ES - hace 6 días

Noa'S Grupo Madrid, España De jornada completaEn Noa's Talent Recruitment, seleccionamos Técnico/a Junior de Sistemas y Asistencia al usuario para importante empresa situada en zona sur de la provincia de Castellón.#Noa'sTalentRecruitment Requisitos Imprescindible formación relacionada (Ciclo Grado Medio, Superior o formació ...

-

Informático a domicilio para quitar virus o malware en pc

Encontrado en: Cronoshare ES C2 - hace 16 horas

Cronoshare Barcelona (Barcelona), EspañaEstá lleno de virus¿Qué le ocurre a tu ordenador o dispositivo? · Quitar virus o malware · ¿Qué dispositivo es? · Pc · Sistema operativo del dispositivo · Windows xp · ¿El equipo está en garantía? · No · ¿Dónde se hará el trabajo? · En mi domicilio u oficina · ¿Cuándo necesitas e ...

Comentarios